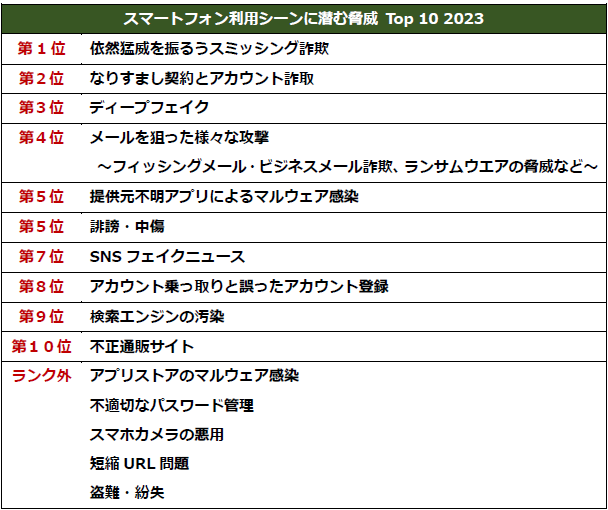

JSSEC利用部会 スマートフォン利用シーンに潜む脅威 Top10 2023

スマートフォン利用シーンに潜む脅威 Top10 2023は、JSSEC設立当時より問題視されていた、フィッシングメールなどによる「メールを狙った様々な攻撃」や、ここ数年大きな問題となっている「スミッシング詐欺」、さらには技術の進化によって新たに課題となると予測される「ディープフェイク」、SNSなどの普及により、顕著になった問題である「SNSフェイクニュース」や「誹謗・中傷」、さらには、コロナ禍による巣籠需要によりますます増えているネット通販を狙った「不正通販サイト」など、利用者視点ならではの項目となっています。

【第1位】依然猛威を振るうスミッシング詐欺

日本国内では、2017年頃から宅配便を騙るスミッシング詐欺の攻撃が目立ち始め、2022年時点でも依然として多くの利用者が被害にあっています。

スミッシング詐欺は、当初は海外からの送信が大半を占めていましたが、現在は、第5位で挙げられている脅威「提供元不明のアプリによるマルウェア感染」により、マルウェアを感染させたスマートフォンからSMSを送信させることが多くなっており、より攻撃が巧妙になっています。また、スミッシング詐欺は、フィッシング詐欺と比較して一般社会での認知度が低いことも、被害を増大させる原因になっていると思われます。

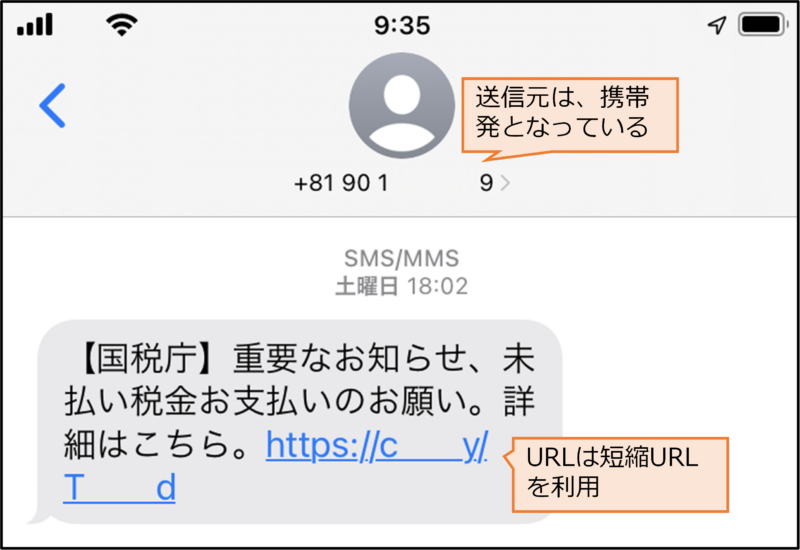

スミッシング詐欺では、誰もが知っていそうなサービスを騙るケースが多く、主な例としては、宅配業者、通信キャリア、最近では国税庁などが挙げられます。SMSでは、本文の長さが制限されることもあり、今回の順位では圏外であった短縮URLと呼ばれる短いURLを使うことで、利用者が確認するための情報を減らして巧みに騙すケースが多発しています。

図 1 国税庁を騙ったスミッシングSMS例

スミッシング詐欺から誘導されたフィッシングサイトでは、詐取したID情報を利用し各種ペイメントを購入したり、詐称したサービスを騙ったマルウェアをインストールさせ、スミッシングに悪用したりします。

通信キャリアでは、SMSフィルタを導入し対策を行っていますが、スミッシングメールが100%ブロックされるわけではないため、SMSに記載されたURLを気軽にクリックしないよう、利用者一人一人が注意することが重要です。

参考URL:https://www.jssec.org/column/20201130.html

https://www.jssec.org/column/20220901.html

【第2位】なりすまし契約とアカウント詐取

なりすまし契約とは、海外ではSIMスワッピングとも呼ばれ、以前から問題となっていた攻撃でしたが、日本国内では携帯加入時の本人確認が厳格に行われていることで、これまで問題視されることはありませんでした。

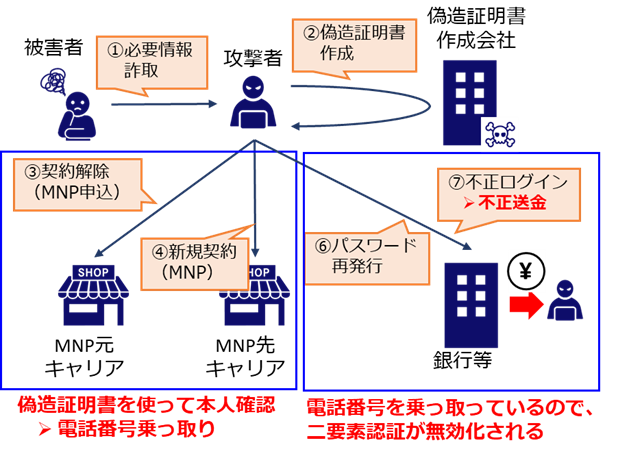

しかしながら、最近では、なりすましのターゲットとする人の情報を入手し、入手した情報で偽造証明書を作成し、偽造証明書を使ってなりすまして契約を行う方法が増えています。なりすまし契約する際の主な方法としては、MNPを利用し、現在契約中の通信キャリアの契約を解約し、MNP先の通信キャリアに対して偽造証明書を使って契約を行う、という手法が多いようです。

MNPにより、なりすまして契約を行うことで、これまで使っていた電話番号も利用できることが、次の脅威発生へと連鎖します。例えば、なりすまされた人が利用しているサービスのパスワードを「忘れた」、と偽り、SMS宛に再発行の連絡をもらい、新たにパスワードを発行しアカウントを乗っ取り、そのアカウントを利用して金銭などを詐取する攻撃へと移ります。銀行のアカウントを乗っ取られ、多大な被害が発生した事例もあります。

図 2 なりすまし契約からの不正送金例

なりすまし契約を防ぐには、キャリア側では、例えばマイナンバーカードのJPKIを利用し厳格な本人確認を実施するなど、偽造証明書での本人確認ができないようにすることが重要です。サービス側も、再発行したパスワードをSMSで送るのではなく、より安全な方法で対応する必要があります。

【第3位】ディープフェイク

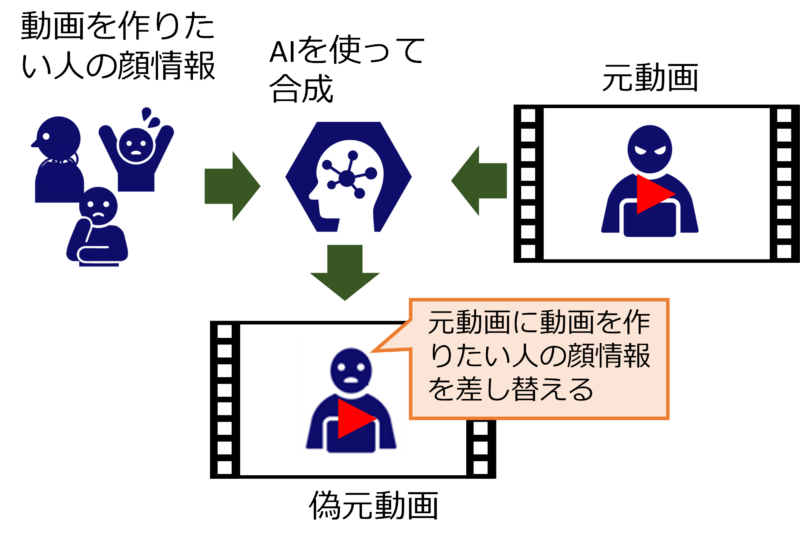

ディープフェイク詐欺は、主に著名人の人物画像を合成し、あたかも本人が発言したように発信したり、発生していない事象を現実に起きた事象のように発信したりして、不特定または特定の人を狙って騙す詐欺です。

ディープフェイクは、動画や音声の合成技術を利用しています。画像や音声から「偽物」と判別することはほぼ不可能であり、特に、スマートフォンのようにUIに制限があるデバイスではその判別はもっと困難です。すでに、国内でも被害が散見され始めており、今後増加する恐れの多い攻撃と言われています。

図 3 ディープフェイク動画の作成方法例

(※このような動画作成可能なアプリは、一般的に流通している)

ディープフェイクは、倫理観点からも利活用を否定する専門家が多数存在します。しかし、すでに多くのディープフェイク作成アプリが存在しており、ある程度技術がある人なら誰でも作成することができます。さらには、ディープフェイクを利用したサービスも存在しています。

このような背景もあり、ディープフェイクへの技術的な対策に加え、法的な対策が注目されています。ディープフェイクを技術的に見抜く手段の早急な確立が、期待されます。

【第4位】メールを狙った様々な攻撃

サイバー犯罪では、メールを起点に攻撃を行うものが多数存在します。これは、非常に一般的な攻撃です。

フィッシングメールは、年々その数が増加しています。フィッシング対策協議会が公開している月次報告書によると、2022年は2021年比で1.8倍、2020年比で4.3倍でした。フィッシングメールは、メール送信者のアドレスに表示される送信者名(ディスプレイネーム)を詐称することで、利用者を騙しフィッシングサイトに誘導することが多いです。また、文章も、「アカウントが無効です」「アカウントが不正利用された恐れがあります」など、利用者の不安を煽って巧みに騙すのが特徴です。

フィッシング詐欺は、スミッシング詐欺と同様に、フィッシングサイトに誘導してID情報を詐取したり、マルウェアに感染させたりすることが多く、対策としては、メール送信者や本文の内容、および、URLを注意深く確認することが大切です。また、メール中のURLをクリックして直接サイトへアクセスするのではなく、サービス提供者のアプリやWebブラウザから、送信者のサイトを検索しアクセスするなどの自己防衛策が重要となります。

図 4 ETCを騙ったフィッシングメールの例

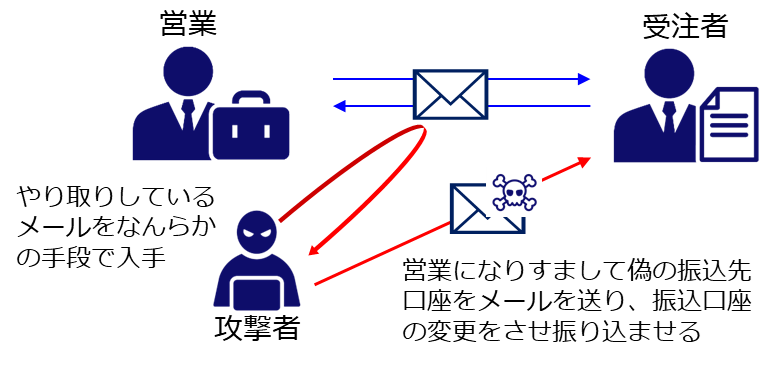

メールを使った攻撃としては、企業を狙ったビジネスメール詐欺(BEC)も問題になっています。BECとは、取引先等を騙ってメールを送信し受信者をだます攻撃ですが、攻撃者は何等かの手段で双方が日ごろやり取りしているメールを入手し、あたかもメールの応答に紛れて騙すことが多いです。

最近ではクラウドサービスによるメール利用も増え、インターネットのどこからでも会社のメールにアクセスできる企業が増えており、結果として、パスワードを詐取されて、巧みにメールが乗っ取られるケースも増えているようです。したがって、企業においては、特にクラウドを使ったメールサービスのセキュリティには十分な対応をする必要があります。

図 5営業を騙り振込先口座を変更させる攻撃例

メールを使った攻撃は、その他にも、標的型攻撃やランサムウエアの添付、Emotetなど多種多様に存在しており、技術的な対策が急務となっていますが、一人一人のリテラシーを向上させるための教育や訓練も重要です。

参考URL: https://www.jssec.org/column/20220620.html

【第5位】提供元不明アプリによるマルウェア感染

Android OSは、OSのオープン性から、Google Play以外のマーケットからもアプリのインストールが可能となっています。その結果、第1位の「依然猛威を振るうスミッシング詐欺」や、第4位の「メールを狙った様々な攻撃でのフィッシング詐欺」に代表される手法でフィッシングサイトに誘導し、マルウェアに感染させたり、Web閲覧中に偽警告を出して利用者を不安にさせ、マルウェア感染率を上げたりなど、様々な手段を駆使してマルウェアに感染させるという特徴があります。

Google Playやキャリアが提供するマーケット以外からアプリをインストールする時、通常、スマートフォン上に「提供元不明アプリ」であることが表示され、インストールの実行可否確認が行われますが、攻撃者はインストール解説ページを作成し、利用者を安心させ騙して、提供元不明アプリをインストールさせようとします。正規のサービス提供者は、Google Playでアプリを配信するのが一般的であり、提供元不明アプリには十分注意を行い、極力インストールしないことが推奨されます。

図 6 偽警告からChromeを騙ったマルウェア―のインストール例

iOSでも、試験用アプリを配信する仕組みを使って、マルウェアをインストールさせる攻撃例があります。iOSであっても、マルウェアに感染することはないと過信せず、注意することが重要です。

なお、今回の順位では圏外にはなりましたが、Google PlayやApp Storeでも、マーケットの審査を巧みに潜り抜けてマルウェアに感染させる攻撃が稀に存在します。マーケットのアプリであっても提供元がよくわからないアプリには十分注意し、インストールの是非を判断する必要があります。また、インストール済アプリのアップデート時に、独自のサイトに誘導し提供元不明のアプリをインストールさせる方法もあるため、もしアップデート時に警告が出た場合は、無視せずに状況を確認する必要があります。

参考URL:https://www.jssec.org/column/20220701.html

https://www.jssec.org/column/20210412.html

【第5位】誹謗・中傷

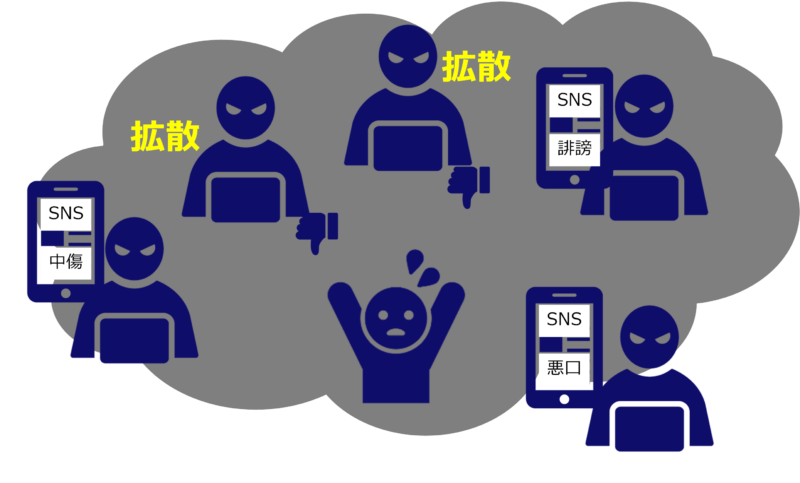

SNSの普及などにより、インターネット上での誹謗・中傷が問題となっています。匿名性があり、誹謗・中傷の垣根が低くなったことで、炎上するケースも増えました。多数の人から過剰攻撃を受けることで、メンタルに影響を及ぼし、場合によっては人命に係わる問題に発展することもあります。

誹謗・中傷は、特に若い世代で問題となっています。誹謗・中傷を投稿している当人はその意識が薄い場合も多く、また、集団での誹謗・中傷を受けた被害の当時者は、精神的に追い込まれてもそれに対する対処方法が判らず、深みにはまっていくケースの増加が、危惧されています。

図 7 誹謗・中傷が拡散する様子の例

図 7 誹謗・中傷が拡散する様子の例

誹謗・中傷を受けた場合は、泣き寝入りをするのではなく、信頼できる人に相談することが推奨されます。また、政府等が提供している機関に相談することが解決への第一歩です(2022年10月1日からプロバイダ責任制限法が改正され、情報開示の手続きが簡易・迅速になっています)。誹謗・中傷が原因で自ら命を絶ってしまう事例もあることから、その行為を見かけた人が、「それを止める」「当事者の支援をしてあげる」ことも重要です。さらに、誹謗・中傷は犯罪行為であることを世の中に広めていくことも、大切な取り組みです。

【第7位】SNSフェイクニュース

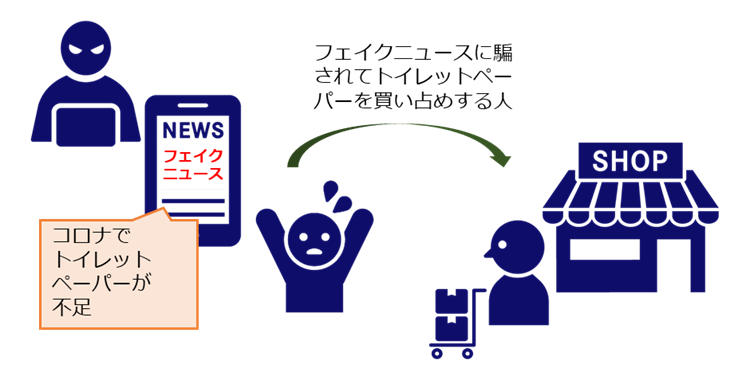

SNSフェイクニュースは、コロナ禍で店頭からトイレットペーパーやティッシュペーパーなどが無くなったことで有名になった攻撃です。

図 8フェイクニュースに騙されてトイレットペーパーを買い占めに走る人の例

多くのSNSの特徴は、誰もが自由に投稿でき、それ見たフォロワーがリツイートすることで投稿された記事がどんどん拡散されて行くことです。投稿者の「悪意の有無」に関わらず、投稿した記事を見たSNS利用者がそれを信じて、または面白半分で拡散を行うと、短時間でその情報が広く拡散されます。その結果、嘘の情報が本当の情報として伝わってしまう事態が発生しています。

また、総務省の調査結果 では、全ての年代において、フェイクニュースを見分ける自身がない人は約4割で、自身がある人を上回っています。また、15%の人が「フェイクニュースを拡散した経験がある」という中で、多くの人は「フェイクニュースと気づいた場合には訂正する」と回答していますが、訂正しない人もおり、SNSフェイクニュースを防ぐためには、利用者のリテラシー向上が不可欠であるといえます。インターネット上の情報には正しい情報も多数ありますが、偽の情報も同様に多数あることを認識して、間接的な情報については内容が正しいか否か、確認、判断することが重要です。

【第8位】アカウント乗っ取りと誤ったアカウント登録

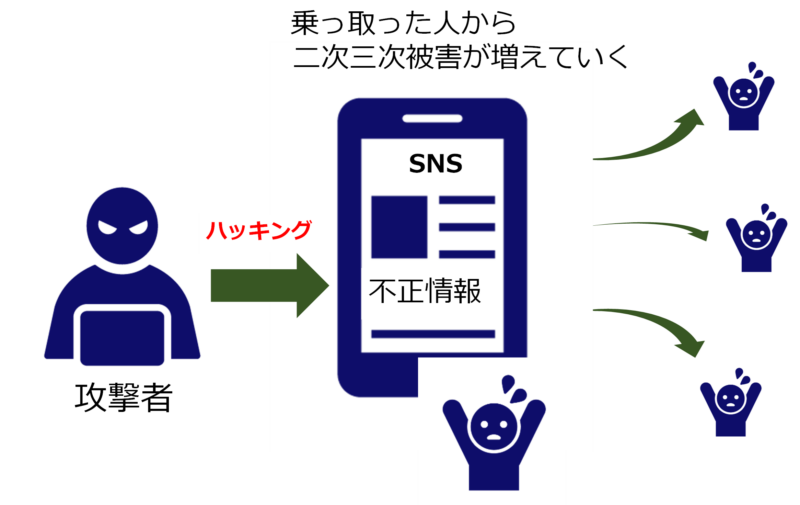

SNSのアカウント乗っ取りが若い世代を中心に発生しています。また、企業が情報発信のために利用しているSNSでも、乗っ取りの被害が散見されるようになりました。

SNSアカウントが乗っ取られると、偽の情報を発信してフィッシングサイトに誘導する、誹謗・中傷に利用するなど、悪用されることが多いです。さらにそこからまた別のSNSアカウントを乗っとるなど、芋づる式になるケースが多発しています。

図 9 乗っ取られたアカウントの偽情報から乗っ取りが拡散していく様子例

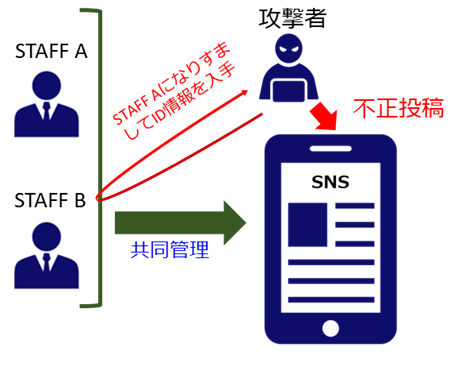

SNSアカウントが乗っ取られる要因として、パスワード管理の甘さやログイン時のセキュリティの甘さが挙げられます。したがって、SNS利用時には、サービス提供元が推奨する手段でセキュリティ設定することが重要です。また、組織などで、1つのアカウントを複数人で利用する場合は、特にパスワードの漏洩リスクが高いので、ルールを定めてパスワード管理することが重要です。

図 10 ID詐取から不正投稿までの流れの例

図 10 ID詐取から不正投稿までの流れの例

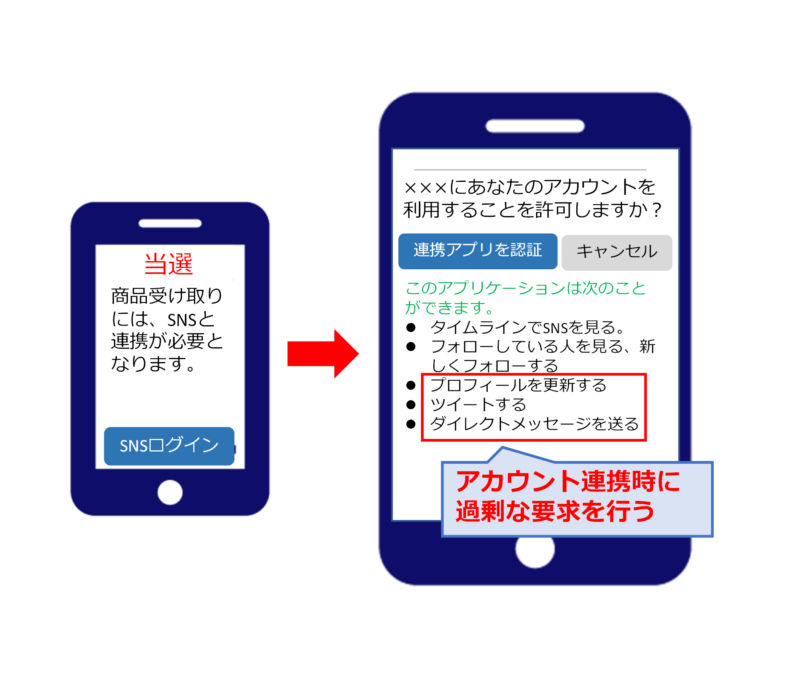

さらには、SNSを他のサービスと連携させて利用するケースもあります。連携させると、サービス側からSNSへ投稿を行うことができます。この仕組みを利用することは問題ありませんが、稀に、連携したサービスが過剰に他機能のアクセス権を要求するなど不正な仕様となっていて、意図せずサービスから不正な投稿が行われたり、その投稿を見たフォロワーが騙されたりという事態にも発展します。したがって、サービス連携する場合には、連携先のサービス提供元を十分確認してから行うことが推奨されます。

図 11 不正なアカウント連携の例

図 11 不正なアカウント連携の例

SNSのアカウントを乗っ取られた場合、乗っ取られたアカウントを取り返す必要があります。その方法は各サービスのヘルプページなどに記載されています。しかし、SNSへ初期登録する時に、偽の情報で登録するケースが多々あり、その結果、いざというときに正しい本人確認ができず、結果として乗っ取られたアカウントを取り返せないケースも発生しています。これは、特に若い人たちが匿名性を誤って理解している可能性を示唆しています。したがって、SNS初期登録時や利用時の本人情報は、正確に入力する必要があります。SNSサービス提供者は、個人情報の管理は厳格に行っており、意図的に漏洩することはありません。登録時には必ず正しい情報で登録する、同時に、サービス提供元に関しては十分調べるなど、正しいSNSの利用方法を啓発していくことが必要です。

【第9位】検索エンジンの汚染

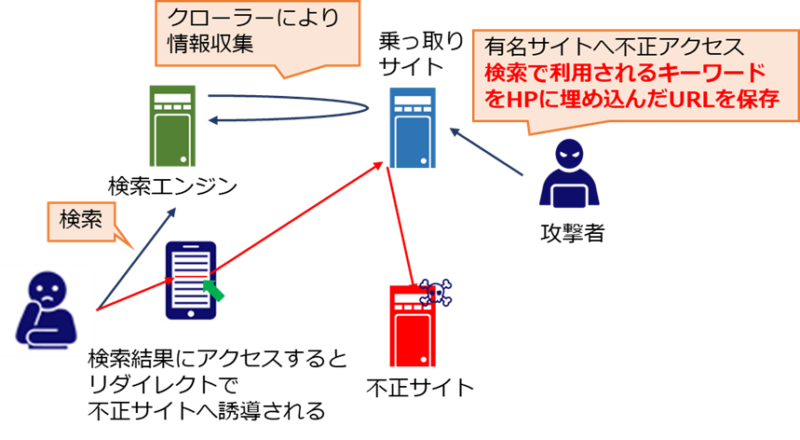

SEOポイズニングと呼ばれる手法を用いて、検索サイトのアルゴリズムを悪用し、検索上位に不正なサイトを表示させることで不正サイトに誘導し、マルウェア感染や個人情報の詐取などを行う攻撃です。SEOポイズニングは、検索エンジンが実施しているクローラーなどによるアクセスを巧みに回避させ、利用者がURLをクリックした場合のみ、フィッシングサイトや不正物販サイト、偽警告の表示やワンクリック・ゼロクリック詐欺などの不正サイトに誘導します。

図 12 検索エンジが汚染されて、不正サイトまで誘導される流れ例

汚染された情報は検索エンジンの上位に表示されることが多く、不正サイトと気付かずにアクセスして、騙されてしまうのがこの攻撃の特徴の一つです。したがって、検索エンジンの上位であっても、リンク先のURLを確認して、怪しそうなドメインである場合はクリックしない、などの注意が必要です。

また、検索エンジンの汚染の他に、検索結果の上位に表示される広告や、SNSなどに表示される広告からも、怪しいサイトに誘導される場合があります。特に、SNSでは十分な広告審査を行っていない場合がありますので、広告であっても提供元を十分確認してアクセスすることが重要です。

【第10位】不正通販サイト

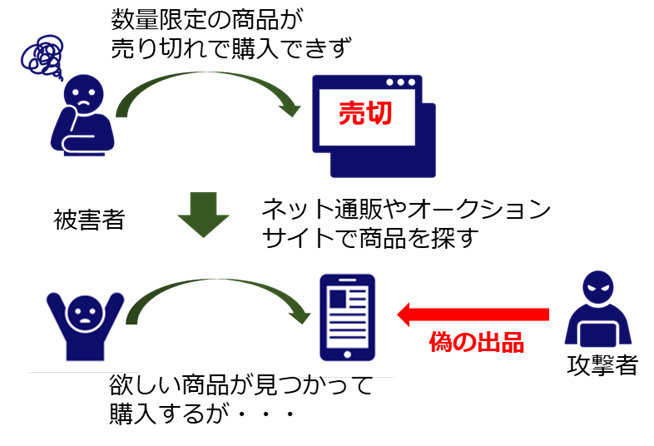

ネット通販は年々利用者が増加していましたが、コロナ禍もあり、利用者数はさらに伸びました。スマートフォンのUI改善や利便性の向上により、2020年度のネット通販利用 はスマートフォンの使用割合が5割を超えています。通販が手軽に利用できるようになったことで、不正な通販サイトによる犯罪被害が発生しています。

不正通販の特徴としては、限定品を購入できなかった人を狙い、転売を装って不正通販サイトへ誘導する攻撃があります。利用者は、限定品を手に入れられるチャンスを見つけたことから、販売元を確認せず反射的に購入する傾向があり、結果として騙されてしまいます。また、購入を考えている商品を激安サイトで探していると、いつの間にか不正販売サイトへ誘導されていた、という例もあるようです。

これらのサイトで商品を購入した場合、偽の商品が送られるケースや、最悪の場合、何も送られてこない場合もあります。したがって、ネット通販で商品を購入する際には、まず販売元情報をチェックするなど、販売サイトの安全性を十分確認してから購入する必要があります。

図 13 不正通販に騙されるまでの流れ例

図 13 不正通販に騙されるまでの流れ例

販売サイトには、サイトの提供者自身が商品を販売しているケースと、第三者が出店して商品を販売しているケースがあります。商品に何か問題があった場合、前者ではクーリングオフなど必要な対策が用意されていますが、後者の場合は出店者に一任されているケースもあり、返品ができないなどの条件もありますので、購入条件を十分確認してから購入することが重要です。

【ランク外】

ここでは、他の脅威にも関連性の深い「不適切なパスワード管理」を取り上げて解説します。

サイバー犯罪の原因が、ID/パスワードの詐取であるケースが非常に多くなっています。詐取される原因としては、パスワードの不適切な管理による漏洩や、Blue-to-force攻撃などによる詐取が挙げられます。パスワードを使い回しすると、例えばあるサイトでパスワードが詐取された場合、そのパスワードを使って別サイトに不正ログインして悪用されるケースがありますので、使いまわしは推奨できません。

また、過去に、パスワードは定期的に変更が必要と言われていたこともあり、定期的な変更に対応するため、覚えやすい文字列をパスワードとして設定していることが、漏洩を容易にする一因でもあります。

パスワードは他人に漏らしさえしなければ、不正アクセスされるリスクは限りなく低いため、利用者一人一人が適切に管理することが重要です。また、最近ではパスワード管理アプリも存在しています。これらパスワード管理アプリから直接、IDやパスワードを入力できるサービスもあり、パスワードを覚えないという手段もあります。さらに、FIDOという技術を使い、スマートフォンに生体認証でアクセスすることで利用できるサービスもあります。

このようなサービスを積極的に利用することで、安心安全なスマーフォンの利活用が実現します。また、サービス提供者も、パスワード管理アプリやFIDOに対応することで、さらなる利用者の安全性と利便性の向上が提供できます。しかしながら、これらの機能に未対応なスマートフォンアプリはまだ多数存在するため、早急な対応が期待されます。

<スマートフォン利用シーンに潜む脅威 TOP10 2023 選定委員>

委員長 松下綾子(アルプス システム インテグレーション株式会社)

北村裕司(サイバートラスト株式会社)

中村丈洋(株式会社SHIFT SECURITY)

本間輝彰(KDDI株式会社)

三池聖史(ユニアデックス株式会社)

※順不同