| JSSEC技術部会 スマートフォン・サイバー攻撃対策ガイド 第1回 SMS認証の悪用、スミッシング(SMS+フィッシング) |

| JSSEC技術部会マルウェア対策WG |

| 本間 輝彰(KDDI株式会社) |

攻撃の概要

SMSを使ったフィッシング(Phshing)詐欺から、スミッシング(Smishing)と呼ばれ、主に「お客様宛にお荷物のお届けにあがりましたが不在のため持ち帰りました。配送物は下記よりご確認ください。」というように正規な会社を装ったSMSを送信し、メッセージに記載のURLから、実在する正規サイトとそっくりなフィッシングサイト(偽サイト)に誘導し、マルウェアのダウンロードやID情報やクレジットカード情報などを搾取する詐欺となります。

詐称される企業・サービスは、誰もが知っていて多くの人が利用する、物流、物販・EC、銀行、クレジットカード、携帯キャリアが多く、またコロナ禍では大半を占め、文章も短文であることから、ユーザは正規なメッセージと思い込み、また、SMSに記載のURLはその企業のURLと似たURLを使うケースも多く、さらには、誘導されたサイトが詐称した企業を精巧に模倣していることから、フィッシングサイトと気づかず、騙されているということに気づきにくいという特徴があります。

また、送信されるSMSの元番号は、国際網(+を含む国番号から始まる番号)、携帯電話端末(090から始まる番号等)の他、アルファベットも使用されています。

スミッシング詐欺は2017年末頃から非常に増加しており、トレンドマイクロの調査結果(*1) では、不正サイトに誘導されるモバイルユーザーが2019年7~9月の3カ月間で52万7586件、10~11月の2カ月間では57万3266件という報告結果もあります。

(*1)トレンドマイクロ社(「2019年の主に個人を標的とするサイバー犯罪の動向を解説するセミナー(2020年1月7日)の発表データより技術解説

スミッシング詐欺の手口は、主にマルウェア感染を目的としたAndroid向けとID情報搾取を目的としたiPhone向けの2つの攻撃方法があります。

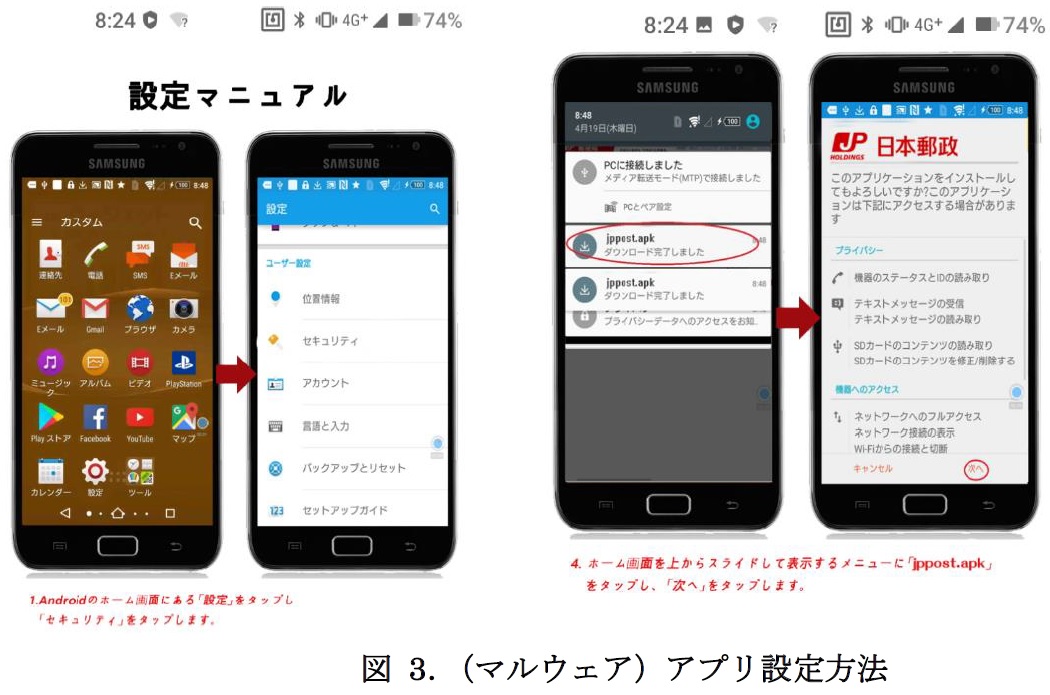

Androidを対象にしたマルウェア感染の攻撃手法は、以下手順で行われます。

①ユーザにSMSを送信し、メッセージに記載のURLに誘導する(図1)

②誘導されたURLは、詐称した企業を精巧に模倣されたサイトが表示される(図2左)

③サイト内でアプリダウンロードており促され、アプリをインストールする(図2右)

④アプリを起動すると、各種データにアクセス可能なような設定に許諾させ、必要な情報にアクセス可能となります。なお、誘導されたサイトには、設定マニュアルも準備されているのも特徴です(図3)

※:この手順は一例であり、似たような手法が多数存在しています。

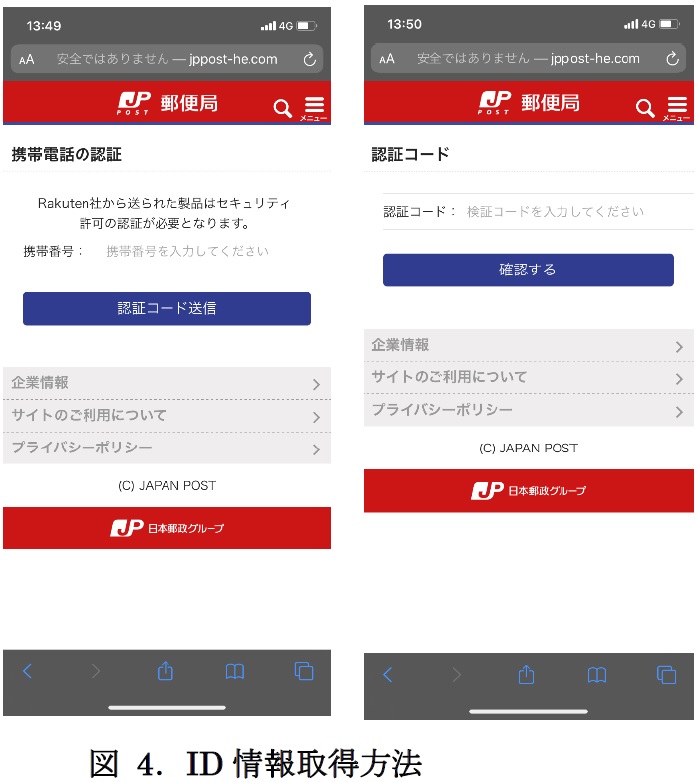

iPhoneを対象にしたID情報搾取の攻撃方法は、以下手順で行われます。なお、iPhoneは通常はApple Store以外からアプリのインストールすることができないため、Androidと異なる攻撃となっています。

①ユーザにSMSを送信し、メッセージに記載のURLに誘導する(図1)

②誘導されたURLは、詐称した企業を詐称したサイトが表示し、携帯電話の認証を要求し、電話番号を入力させます(図4右)

③認証コードがSMSで送信され、認証コードを入力します。その結果、その電話番号で詐称されたサービスのIDの乗っ取りが完了します(図4左)

※:この手順は一例であり、似たような手法が多数存在しています。 また、AndroidとiPhoneで送信されるSMSに区別はなく、Webアクセスした際に、ブラウザのユーザエージェント情報から端末を識別し、端末に合わせてサイト表示しています。さらには、iPhoneの場合は、アクセスするタイミングで、攻撃対象のなるサービスが異なる(図4.では楽天のID取得をしているが、そのほかに、AppleやAmazonなどの大手サービスが狙われるケースが多い)ケースも合もあります。

また、AndroidとiPhoneで送信されるSMSに区別はなく、Webアクセスした際に、ブラウザのユーザエージェント情報から端末を識別し、端末に合わせてサイト表示しています。さらには、iPhoneの場合は、アクセスするタイミングで、攻撃対象のなるサービスが異なる(図4.では楽天のID取得をしているが、そのほかに、AppleやAmazonなどの大手サービスが狙われるケースが多い)ケースも合もあります。

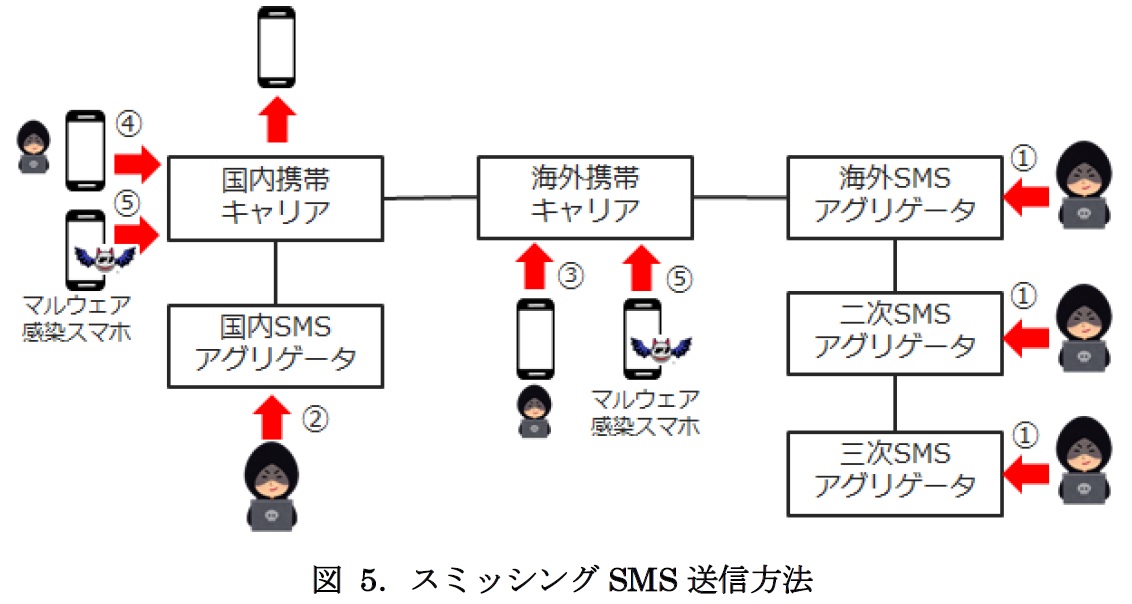

スミッシングの攻撃を理解する上で、なぜ問題となるSMSが送信可能かということが重要になります。SMSの送信方法は主に図5に示すような送信方法があります。

①海外SMSアグリゲータを利用した送信

海外キャリアでは日本国内にようにキャリアメールが普及しなかったこともあり、外部から広告メールを送信する手段としてSMSの送信口を提供するサービス(SMSアグリゲータ)が一部キャリアで提供されており、そのSMSアグリゲータを使って送信するケースが非常に多いと言われています。また、SMSアグリゲータは、二次、三次と送信元を卸し販売している例もあり、とくに提供条件に問題があるアグリゲータを利用して送信していると推測されます。

②国内SMSアグリゲータを利用した送信

国内でも、SMSアグリゲータは存在しています。ただし、契約時に厳格な事前審査があり、もし、アグリゲータ経由でスミッシングのSMSなど迷惑SMSを送信した場合は、即刻利用停止になるため、この方法をまずないと推測されます。

③海外のスマホから直接送信

攻撃者がスマホに攻撃用のアプリをインストールするなどして送信する方法も存在すると推測されます。また、最近では、SIMBOX(*2) という複数の回線契約出来るシステムを使って送信するケースもあるのではと推測している。

④国内のスマホから直接送信

日本国内でも、海外のスマホからの直接送信と同様な攻撃は存在しています。ただし、ガラホの時代にもガラホをPCでコントロールして迷惑SMSを送信するという攻撃手段などにより、社会問題化した際に、SMSの送信通数制限を導入し、かつ利用者申告などを元に警告、さらには利用停止措置も行っており、スマホからの直接送信の被害は最小限にすることが出来ています。

⑤マルウェア感染したスマホからの直接送信

最近見られる攻撃方法として、マルウェア感染したスマホをいわゆるbotとして機能させて送信させる方法も増えています。また、SMSを送信する際、自国ではなく他国に送信することで、ユーザ申告などによる発見を難しくすることも可能です。さらに、この攻撃方法の最大の問題は、SMS送信にかかる費用を、そのスマホ利用者が負担する必要があり、海外SMS送信による高額請求が来ることもあります。

(*2)SIMBOXとは、筐体内に複数の通信ボードと複数の(キャリアの)SIMを搭載し、必要に応じて回線を切り替えて通信をする装置。(

さらに、SMSでは、SMS spoofingと呼ばれる攻撃方法により、発信元の電話番号を任意の英数字に置き換えることが可能なであり、送信元も成りすまして送信されるケースがあり、ユーザが送信者情報から判別出来ないという問題もあります。対策

スミッシング詐欺を始め多くの詐欺は、脆弱性をついた攻撃ではなく、サービスや仕様の隙間に目をつけ、ユーザの心理をうまく突いた攻撃が多く、技術的な対策だけでは解決が難しいため、ユーザの一人一人がこのような詐欺の存在を理解することが重要です。

したがって、身に覚えのないSMSを受信した場合は、SMSの文章を注意深く見て、SMSのメッセージに記載のリンクからWebアクセスするのではなく、その企業をWebで検索してアクセスする、さらにはSMSを無視することも必要です。

さらには、iPhoneでよくみられるID情報を入力させるようなことは、一般的なサービスでは、通常は行われていない、ID情報の入力を求めて来た時点で、慎重に確認することが望ましいです。

また、Androidをターゲットとした攻撃の場合、マルウェアをインストールさせることを要求して来るが、Androidではデフォルトでは、Google Play及びキャリアマーケット以外からアプリをインストールすることは出来ない仕様となっており、通常はインストールされることできません。したがって、攻撃者は、マルウェアをインストールさせるため、端末の設定を変更される手順を要求してくるので、この設定変更をしなければ、マルウェアがインストールされることはありません。具体的には図6に示すような、“セキュリティ”設定の画面に誘導し、“提供元不明のアプリ(提供元不明のアプリのインストールを許可する)”の設定を有効にさせます。ここで、この設定を有効にしなければ、図2右の画面のようにアプリインストールさせようとしても、インストールされることはありません。

万が一、マルウェアに感染していることが発覚した場合は、機内モードをオン、Wi-Fi接続をオフにして通信利用不可の状態にします。その後、設定メニューからアプリ情報を開き、インストールした覚えのないアプリや怪しげなアプリを削除(アンインストール)します。なお、マルウェアはアプリ名も偽装している可能性があるので、注意深く見る必要があります。削除が完了したたら、機内モードをオフ、Wi-Fi接続をオンにし、バックアップ機能などを使って、必要なデータのバックアップ、アプリによっては、機種変更などのデータ移行の設定を行います。これらが完了したら、端末を工場出荷時状態にし、バックアップしたデータを戻し、各アプリの再設定を行えば対応完了となります。

Android OSの仕様上、アプリ間でマルウェアに感染する可能性は限りなく低いため、問題となるアプリを削除するだけでも十分ではありますが、万全を喫して、端末を工場出荷時の状態に戻すことをお勧めします。

また、技術的な対策としては、処方箋的な対策は存在しないが、下記に示すような対策をすることで一定の効果は期待できます。

一つ目は、前述の通り、スミッシングで送信されるSMSの多くは、海外から送信されていると推測できることから、各キャリアが提供している、海外からの送信されるSMSの受信を拒否するというサービスを利用すると言う方法があります。ただし、最近のサービスではSMSを使った二段階認証を利用しているケースも多々見受けられ、海外からのSMS受信を拒否すると、二段階認証のSMSも届かなくなる可能性があるため、利用にあたっては注意が必要です。したがって、このようなSMS受信が必要なく、海外から(国内からの渡航者含む)のSMSの受信が必要なければ、本対策の利用が推奨されます。

二つ目は、URLフィルタ機能のあるセキュリティソフトや迷惑メッセージをブロックするアプリの利用も一定の効果が期待できます。ただし、新たな攻撃手段には、リアルタイムに追従出来ない可能性もあり、このアプリを入れているから問題ないという過信しないようにする必要があります。なお、これらアプリに関しては、利用にあたって有料である可能性もあるので、その点の注意も必要です。

スミッシング詐欺は、携帯サービスやインターネットサービスをうまく利用しており、技術的な対策はあるものの、特効薬としての効果は期待出来ないため、ユーザ一人一人が、スミッシング詐欺を始めとするフィッシング詐欺や特殊詐欺の存在を理解して、また、身に覚えのないことは不自然なことには注意深く観察して対応することが、最大の対策と言えます。

JSSEC技術部会マルウェア対策WG『スマートフォン・サイバー攻撃対策ガイド』に戻る