日本スマートフォンセキュリティ協会(JSSEC)は2018年3月9日、都内の東京電機大学において「JSSEC セキュリティフォーラム2018」を開催しました。

「スマートフォンセキュリティ」の活動で知られるJSSECですが、人との接点となるスマートフォンを中心に、IoTにおけるセキュリティの確保も重要なミッションに掲げています。

JSSEC利用部会では、企業がIoTを活用する機会が増えることを想定し、セキュリティを踏まえてIoTを導入できるよう、「IoTセキュリティチェックシート」(以下、チェックシート)を作成、公開しました。利用部会長の後藤 悦夫氏(株式会社ラック)はフォーラムに登壇し、公開に至った経緯とチェックシートの具体的な中身について説明しました。

IoT本格導入の前に導入企業目線でのセキュリティガイドが望まれる

企業におけるIoT活用が加速する中、セキュリティの重要性も高まりをみせています。IoTに関しては、設置されるセンサー、情報収集に活用されるデバイスの数が膨大になることも多く、セキュリティに関する問題が起こってから対処していては、その費用が膨大になる可能性もあります。IoTの導入を検討する段階から、いかにセキュリティを考慮するか、重大な課題です。

しかし、IoTの情報セキュリティ対策は、これまで何をどう検討すべきか、利用者目線に立った情報は乏しく、明確になっていませんでした。そこでJSSEC利用部会では、企業がIoTを導入するためにセキュリティ面で何を検討すべきか、複数のガイドラインを比較し、評価を進めてきました。

そのなかでも、セキュリティ対策について網羅性が高かったのが、IoT推進コンソーシアムが策定した「IoTセキュリティガイドライン」でした。同ガイドラインをベースに、JSSEC利用部会では、今後IoTを導入・活用する企業利用者の視点から整理し、「IoTセキュリティチェックシート」を作成、このほど公表に至ったのです。

もともとJSSEC利用部会では、利用者側の視点からスマートフォンのセキュリティを検討し、テーマとして取り上げてきました。現在の中期活動指針として「一億層活躍時代のモバイルワークとセキュリティ」と「スマートフォンを機軸としたIoT時代のセキュリティ」というふたつのテーマに取り組んでいます。

特にIoT時代では、スマートフォンがセンサーデバイスと利用者との接点という2つの役割を担います。そのため利用者目線に立ったIoT向けのセキュリティ対策も重点的に検討を重ねているテーマのひとつとなっているのです。

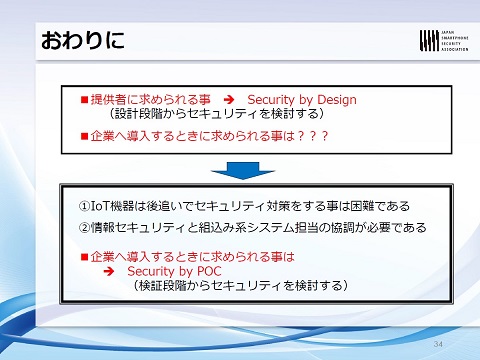

JSSEC利用部会の部会長であるラックの後藤 悦夫氏は、「すでに多くの団体からIoTガイドラインが公表されていますが、それらの多くは開発者や提供者視点で作成されています」と指摘しました。続けて、「IoT開発者には『Security by Design』の考え方が浸透しています。しかし、IoTを導入する企業側にはこのような考え方はそれほど浸透していません」と対応が進んでいないことに触れた上で、「利用者視点でのセキュリティ検討事項に関しては、まだ確定されたものが少ないのが現状です」と述べ、チェックシートを作成した背景を説明しました。

※IoT時代となりスマートフォンの使い方が変化したことでJSSECの活動も変化している

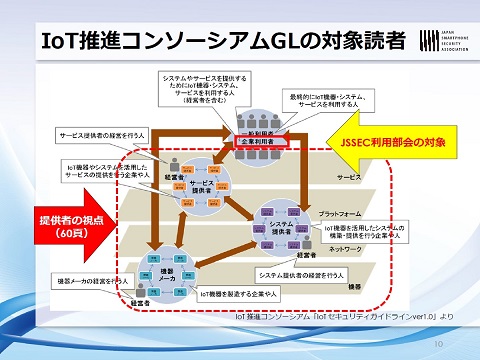

IoT推進コンソーシアムの「セキュリティガイドライン Ver.1.0」ですが、利用対象の範囲が広く、網羅性が高い点はメリットですが、一方でセキュリティに詳しくない企業からすると、敷居が高い面もありました。

そこでJSSEC利用部会が、企業等のIoT利用者の目線で整理したのが「チェックシート」というわけです。自組織内でIoT機器や関連システム、サービスを利用する企業ユーザーを対象としています。

※IoT推進コンソーシアムのガイドラインは、サービス提供者なども含め網羅的な内容となっているのに対し、今回のチェックリストはIoTサービスを導入する企業向けに作成されている

IoT推進コンソーシアムのガイドラインでは「方針」「分析」「設計」「構築・接続」「運用・保守」と5項目をカバーしていますが、チェックシートでは利用者視点という観点のため、「設計」に関しては対象外としています。

A3用紙の両面にポイントを凝縮した「チェックシート」

チェックシートについて、後藤氏は特に着目したいポイントを3つ挙げました。まずは、「IoT機器やシステムを閉鎖環境で利用する場合も、リスクを想定することが必要(後藤氏)」ということです。

もうひとつのポイントとして、後藤氏は「利用者に初期設定に関する注意喚起(初期パスワードの変更)をしなければなりません」と述べました。初期パスワードが公開されているケースもあり、攻撃対象となる可能性があるためです。

最後のポイントとして「セキュリティ上、重要なアップデートを適切に実施する方法を事前に検討しておき、運用しなければなりません」と後藤氏は指摘しました。

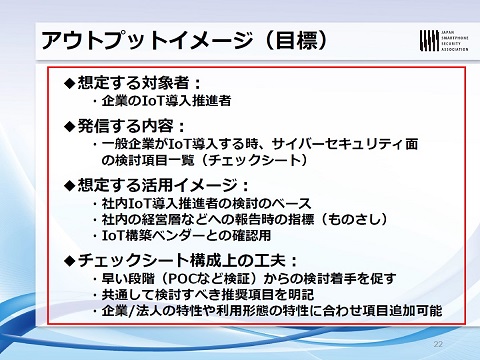

チェックシートは、企業のIoT導入推進者に対してサイバーセキュリティ上検討すべきポイントをA3用紙両面の2ページにまとめています。後藤氏は、「このチェックシートを検討のベースにしていただきたい。そして、経営者に報告する際の指標としてご活用いただくこと、IoT構築ベンダーとの確認用に使われることを目標としています。」と語りました。

※チェックリストは企業のIoT導入推進者がセキュリティの面から検討すべき項目を一覧にしたものとなっている。早い段階から利用し、経営層やベンダーと話す際の指針として利用することを想定している

チェックシートでは、IoT導入にあたってPoC(Proof of Concept:概念実証)を実施する段階から、セキュリティ対策について検討し、着手することを促しています。同時に、企業風土や業種特性が異なる企業においても、共通して検討すべき推奨項目が明記されているほか、利用形態に合わせて項目の追加ができるような工夫もされています。

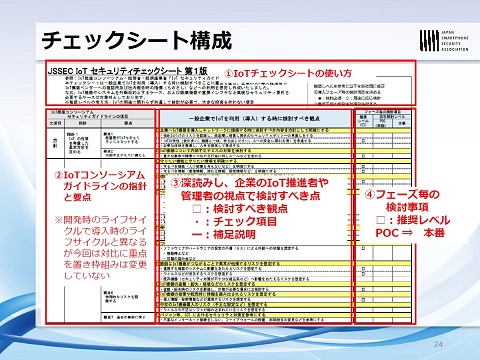

※具体的なチェックシートの構成。左がIoTコンソーシアムガイドラインの指針と要点、中央が深読みして、企業IoT推進担当者や管理者が検討すべきポイント。右が導入フェーズ毎のチェック欄となっている

利用部会では、チェックシートの第1版について今後有用性を検証し、チェックシートの「解説編」についても発行を目指しています。その際は、スマートフォンをIoTの一部として使用する場合の考慮点を加える予定です。

後藤氏は、講演の最後に「企業でIoTを導入する際には、ぜひ今回のチェックシートを活用して、検証段階からセキュリティを検証する『Security by POC』を実践していただきたい」と語り、降壇しました。

※IoTの設計に関してはSecurity be Designが求められているが、導入する企業側も検証段階からサイバーセキュリティを考慮するべきだ

【編集協力:Security NEXT 企画制作部】